IT-Security News, Tests & Reviews ✅ News ✅ Anleitungen ✅ Review ✅ Tests ✅ IT-Sicherheit ✅ Linux

Andreas Bunen

In dem weit verbreiteten Open-Source-Tool ExifTool wurde eine kritische Sicherheitslücke entdeckt, die sofortiges Handeln von Nutzern und Organisationen erfordert. Forscher von Kaspersky GReAT haben in Version 13.49 von ExifTool eine Schwachstelle entdeckt, die es Angreifern ermöglicht, beliebigen Code auf macOS-Systemen auszuführen.

News IT-Security

Mit Blacklotus lassen sich UEFI Secure Boot Mechanismen abschalten und umgehen. Das Bootkit wurde früher kostenpflichtig in Hackerf...

ASUS hat eine dringende Empfehlung an Besitzern von Router-Modellen ausgesprochen. Sie müssen die Firmware aufgrund von kritischen ...

Eine virtuelle Maschine (VM) ist eine software-emulierte Umgebung, die ein Computersystem widerspiegelt und einen funktionalen Ersa...

Bei der Computer-Virtualisierung werden virtuelle Ressourcen wie Maschinen, Speicher, Hardware und ein Betriebssystem erstellt. Die...

Gigabyte hat in Sachen Cybersecurity und Informationssicherheit ein Update eingereicht. Das Entwicklungsteam des Herstellers hat po...

Angriffe auf Hersteller häufen sich, denn auch MSI hatte einen signifikanten Hack hinter sich. Dabei haben Angreifer Signierschlüss...

Western Digital hat betroffene Kunden des WD-Online-Shops am 06.05.23 darüber informiert, dass Angreifer die Kundendaten einsehen o...

Ein neues Paper eines Teams der Technischen Universität Berlin mit dem Titel "faulTPM: Exposing AMD fTPMs' Deepest Secrets" nimmt A...

Mit der Purple-Version hat das Kali-Linux-Projekt eine wesentliche Erweiterung seines Schwerpunkts vorgestellt, die einer Linux-Dis...

UEFI Secure Boot ist eigentlich dafür konzipiert, die Ausführung oder Einschleusung von Schadcode während des Systemstartprozesses ...

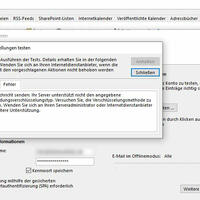

Nachdem Patch vom 10.10.2022 gab es einige Probleme zwischen Outlook und SMTP-Servern mit Postfix. Dabei meldete Outlook plötzlich ...

Wie aus den WPA2-Artikeln der WLAN-Artikelserie deutlich hervorgeht, hängt die Sicherheit des Protokolls stark von der Implementier...

Gaming PC Konfigurationen:

%#= render parcial: "shared/login-modal" %>